第十九章:web安全之webshell知识分享——webshell是什么

为什么楠神要把webshell写到教程之列?

我觉着我们学习PHP很大用途用于web开发,说到web的安全必然聊到“webshell”。了解下“webshell”对开发出相对安全的PHP程序很有帮助,起码能知道黑客一般都从哪拿“webshell”,怎么拿“webshell”,以此我们对症下药加强安全,阻止黑客入侵。

楠神也正好因为工作需要,做了这样一个“webshell知识分享”,现在把分享的内容发到我的教程里。

一、webshell是什么

说起webshell,给人第一印象就是“网站挂马”。

把“webshell”拆开来看,“web”指在服务器上开通HTTP网站服务。

“shell”是用户和服务器系统之间的接口,是用户可以操作服务器系统的命令语言。在这可理解为对服务器的操作权限。

两者合一起就是操作人通过web服务对服务器拥有操作权限,webshell就是web形式的服务器管理工具。

webshell功能强大,可以上传、下载、修改、创建文件,操作数据库,甚至调用系统命令等很多操作。通过HTTP访问网站页面、提交相关参数来使用webshell工具。

根据操作人身份的不同,webshell有如下两层意思。

① 网站为方便管理员管理,本身就有的网站后台管理功能。对于网站管理员来说,可以登录后台,就等于是拥有了这个网站(或服务器)的webshell,此时webshell指的就是第一层意思。但管理员一般不这样说自己的网站。

②还有一些非管理人员(俗称黑客),通过一些手段也获取了webshell,此时webshell就是第二层意思。

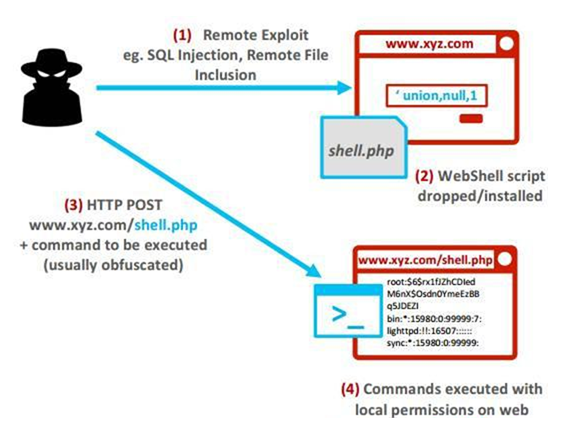

所谓手段指的是网站或服务器的一些不严谨的漏洞被黑客利用,使用漏洞可以上传一个动态脚本文件到服务器上(动态脚本文件都是恶意的代码),可以直接修改服务器上的脚本文件添加恶意代码,也可以在服务器上直接创建含有恶意代码的新脚本文件。这些脚本文件如果可以被执行,黑客就获得了网站的webshell。

关于这些手段常用的有哪些,放到后面介绍。

通常网上所说“拿到一个网站的webshell”,“网站被黑了”指的就是第二层意思,在别人网站的一些动态脚本文件上偷偷地留了恶意的代码,俗称“网站后门”,也可以叫“webshell木马”。